Los peligros de ciberseguridad que vienen en 2020: deepfakes, vulnerabilidades en 5G y ataques a través del open banking

Apenas queda un mes para que finalice 2019 y arranque 2020 y las empresas de ciberseguridad ya están vislumbrando cómo será el próximo año en cuanto a amenazas.

Aunque los ciberdelincuentes nunca dejan de sorprender, viendo lo ocurrido en los últimos meses y las tecnologías que van a aumentar su penetración durante el próximo ejercicio se puede predecir cuáles serán los mayores quebraderos de cabeza para particulares y empresas en materia de seguridad informática.

Así, Trend Micro ha sacado su bola de cristal y ha pronosticado los que serán los principales peligros en 2020, recogiéndolos en su informe La nueva norma: predicciones de seguridad de Trend Micro para 2020:

Los atacantes superarán a los parches incompletos y precipitados

Los administradores de sistemas se encontrarán ante una doble tesitura: garantizar la puntualidad del despliegue del parche y la calidad de los parches desplegados.

Los atacantes también capitalizarán los “huecos de parcheo” – ventanas de exposición entre un defecto en un componente de código abierto que se está arreglando y el parche que se está aplicando al software que lo utiliza.

Los sistemas bancarios estarán en el punto de mira gracias al open banking y el malware para cajeros automáticos

El malware móvil dirigido a la banca online y a los sistemas de pago será más activo a medida que los pagos móviles online prosperen con la implementación de la Directiva Revisada de Servicios de Pago (PSD2) en la Unión Europea (UE) y de normativas similares en todo el mundo.

Los fallos en las API y los nuevos esquemas de phishing afectarán al paradigma bancario.

En el mundo del underground, la venta de malware para cajeros ganará terreno.

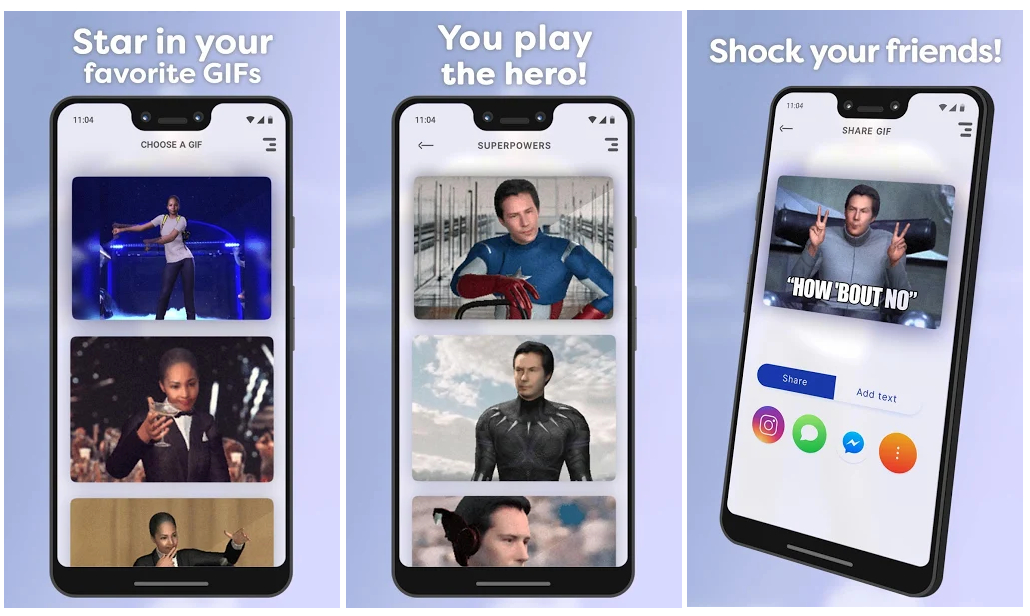

Las deepfakes serán la próxima frontera del fraude empresarial

Los estafadores de África Occidental pondrán en marcha sus esquemas de phishing y business email compromise (BEC).

El uso de deepfakes – falsificaciones de imágenes, vídeos o audio generadas por IA – pasará cada vez más de crear vídeos pornográficos falsos de celebrities a la manipulación de empresas en sus transacciones financieras y decisiones críticas.

Los proveedores de servicios gestionados (MSP) se verán comprometidos por la distribución de malware y los ataques a la cadena de suministro

Los ataques a la cadena de suministro afectarán sobre todo a las pequeñas y medianas empresas (PYMES).

Los agentes de las amenazas comprometerán los servicios de terceros y cargarán código malicioso en sus sitios para robar datos sensibles.

Comprometer la cadena de suministro de un MSP puede extenderse a un distribuidor o proveedor, por ejemplo, o a otras organizaciones que utilizan los servicios del MSP.

Ciberseguridad en 2020 para empresas

Las amenazas persistentes y variadas requieren una seguridad multicapa que pueda proporcionar detección y protección en tiempo real. Además de aumentar la concienciación de los empleados sobre las técnicas de ingeniería social, las organizaciones también deberían realizar auditorías periódicas de seguridad. Dados los diferentes enfoques que utilizan los ciberdelincuentes para acceder a las redes corporativas, una combinación intergeneracional de defensa contra amenazas conectada que vaya más allá del endpoint, -incluyendo también gateways, servidores y redes- puede ayudar a frustrar los ataques.

El futuro convergente marca el comienzo de ataques y técnicas antiguas y nuevas que exponen los activos de la tecnología de la información (TI) y de la tecnología operativa (OT).

Los ciberdelincuentes utilizarán dispositivos IoT para el espionaje y la extorsión

Se utilizarán el machine learning (ML) y la Inteligencia Artificial (IA) para escuchar en los dispositivos conectados, como televisores inteligentes y altavoces para espiar conversaciones personales y de negocios, que luego pueden proporcionar material para la extorsión o el espionaje.

Inevitablemente, se probarán esquemas en maquinaria industrial conectada, un fenómeno que ya hemos visto en nuestras recientes incursiones en el underground.

Los usuarios de 5G se enfrentarán a las implicaciones de seguridad de pasar a redes definidas por software

El aumento de la implementación de 5G en 2020 planteará nuevos retos: las vulnerabilidades debidas a la novedad de la tecnología y la falta de preparación de los proveedores ante las amenazas que puedan aprovecharse de ella.

Dado que las redes 5G están definidas por software, las amenazas surgirán de las operaciones con software vulnerable y de la topología distribuida.

Los agentes de las amenazas intentarán obtener el control del software que gestiona las redes 5G para secuestrar la propia red.

Las infraestructuras críticas se verán afectadas por más ataques y paradas de producción

Las infraestructuras críticas seguirán siendo objetivos viables para los extorsionistas y el ransomware continuará siendo el arma preferida de los agentes de amenazas dado su impacto destructivo.

Otros ciberataques amenazarán al sector: las botnets están montando ataques de denegación de servicio distribuido (DDoS) contra las redes OT; ataques a sistemas de fabricación que utilizan servicios en la nube.

Aparte del sector de servicios públicos, anticipamos ataques dirigidos a la producción de alimentos, el transporte y la fabricación; sectores que utilizan cada vez más aplicaciones IoT e interfaces hombre-máquina (HMI).

Las oficinas domésticas y otras configuraciones de trabajo remoto redefinirán ataques a la cadena de suministro

Los dispositivos domésticos conectados (por ejemplo, la televisión inteligente, los altavoces y los asistentes) se verán comprometidos sirviendo de puerta de acceso para ataques empresariales, ya que loT figura en gran medida en las organizaciones que tienen acuerdos de trabajo desde el hogar y espacios de trabajo compartidos.

Utilizando datos robados previamente, los ciberdelincuentes diseñarán ataques empresariales usando redes domésticas y públicas haciéndose pasar por empleados.

Ciberseguridad en 2020 para usuarios de IoT e ICS

Los ICS, incluidos los sistemas SCADA, tales como PLC y HMI, se utilizan para operar y/o automatizar procesos industriales. Estos sistemas pueden involucrar procesos críticos y, por tanto, requieren estrategias defensivas. Las redes domésticas y los entornos de red pequeños, por otro lado, se beneficiarán de la seguridad del router para proteger los dispositivos conectados. Mientras tanto, las empresas deben auditar los dispositivos propiedad de los empleados, monitorizar todos los puertos y protocolos para detectar amenazas y defender sus redes en tiempo real.

Las migraciones de Cloud y DevOps presentan riesgos y ventajas para quienes las adoptan, lo que pone de manifiesto la necesidad de seguridad a lo largo de todo el proceso de implementación.

Las vulnerabilidades en los componentes de los contenedores serán las principales preocupaciones de seguridad para los equipos DevOps

Una aplicación puede ahora requerir que una organización proteja cientos de contenedores repartidos en múltiples máquinas virtuales en diferentes plataformas de servicios cloud.

Las empresas deberán tener en cuenta la seguridad de cada componente de la arquitectura, desde los tiempos de ejecución de los contenedores (por ejemplo, Docker, CRI-O, Containerd y runC) y los orquestadores (por ejemplo, Kubernetes) hasta la creación de entornos (por ejemplo, Jenkins).

Las plataformas serverless introducirán una superficie de ataque por la configuración incorrecta y los códigos vulnerables

Las bibliotecas obsoletas, las configuraciones erróneas, así como las vulnerabilidades conocidas y desconocidas, serán los puntos de entrada de los atacantes a las aplicaciones sin servidor.

Aumentar la visibilidad de red, mejorar los procesos y documentar mejor los flujos de trabajo será esencial para ejecutar aplicaciones sin servidor.

Las configuraciones incorrectas de los usuarios y la participación insegura de terceros agravarán los riesgos en las plataformas cloud

Las configuraciones erróneas en los almacenamientos en la nube que causan la fuga de datos seguirán siendo un problema de seguridad común para las organizaciones.

Las restricciones de acceso insuficientes, los controles de permisos mal gestionados, la negligencia en las actividades de registro y los activos expuestos públicamente serán algunos de los errores que las organizaciones cometerán a la hora de configurar redes en la nube.

Los registros de la compañía estarán en riesgo de exposición y podrían llevar a la aplicación de multas y sanciones.

Las plataformas cloud serán presa de ataques de inyección de código a través de bibliotecas de terceros

Los ataques por inyección de código, ya sea directamente al código o a través de una biblioteca de terceros, se utilizarán de forma prominente contra las plataformas cloud.

Los ataques –desde cross-site scripting hasta inyección SQL- se llevarán a cabo para espiar, tomar el control e incluso modificar los archivos y datos sensibles almacenados en la nube.

Las brechas y ataques de datos relacionados con la nube aumentarán a medida que los modelos de cloud computing de software, infraestructura y plataforma como servicio (SaaS, IaaS, PaaS) sean ampliamente adoptados.

Ciberseguridad en 2020 para propietarios de la nube

Se puede lograr una mejor estructura de seguridad en la nube con protección automatizada y cumplimiento optimizado. Las implementaciones de DevOps pueden ser fortalecidas con una seguridad continua que permita a los equipos DevOps construir de forma segura, enviar rápidamente y ejecutar en cualquier lugar. La diligencia de los desarrolladores y la consideración cuidadosa de los proveedores de servicios son cruciales para la seguridad en la nube, junto con el cumplimiento de las mejores prácticas y los estándares de la industria.

La falta de conocimientos en materia de ciberseguridad y la deficiente higiene de la seguridad fomentan el fracaso de la protección; la gestión de riesgos y la información completa sobre las amenazas son fundamentales para crear un entorno seguro.

La detección predictiva y de comportamiento será crucial contra las amenazas persistentes y sin archivos

Las amenazas sin archivo seguirán eludiendo las técnicas tradicionales de listas negras.

Habrá un aumento sostenido del malware basado en Linux a medida que el sistema se haga más popular en plataformas empresariales.

Los ladrones de información se utilizarán cada vez más para penetrar más profundamente en las redes empresariales.

MITRE ATT&CK Framework desempeñará un papel más importante en la forma en que las empresas evalúan la seguridad

Más empresas evaluarán modelos de amenazas, productos de seguridad y riesgos organizativos a través de la óptica del framework.

Los cazadores de amenazas controlarán mejor los ataques y las amenazas utilizadas por los autores de las mismas.

Los defensores se beneficiarán al evaluar la eficacia de las medidas de mitigación y las herramientas de seguridad.

La inteligencia de amenazas deberá complementarse con la experiencia en análisis de seguridad para la protección en todas las capas de seguridad

Los ataques de 2020 en adelante se planificarán y coordinarán más cuidadosamente.

La escasez de competencias en materia de ciberseguridad y una pobre higiene de seguridad seguirán siendo factores importantes en el panorama de amenazas en 2020.

Los riesgos de compromiso a través de amenazas avanzadas, malware persistente, phishing y ataques zero-day pueden mitigarse si se dispone con facilidad de información y protección sobre las amenazas.

Para los responsables de la toma de decisiones y los administradores de TI, la necesidad de tener una visión más amplia de su infraestructura online puede ser abordada por expertos, como los analistas de los centros de operaciones de seguridad (SOC), que pueden correlacionar los hallazgos con la información global sobre amenazas.

applicantes

Últimas entradas de applicantes (ver todo)

- Nace Zully, una nueva app de microseries para la audiencia latina - 14 mayo, 2026

- Google apuesta por un Android más proactivo con Gemini Intelligence - 13 mayo, 2026

- La IA ya acapara el 61% de la inversión global en startups - 12 mayo, 2026